–ö—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏–µ –∫–æ–º–∞–Ω–¥—ã

–ö–æ–º–∞–Ω–¥—ã –¥–∞–Ω–Ω–æ–π –≥—Ä—É–ø–ø—ã –≤–∫–ª—é—á–∞—é—Ç –∫–æ–º–∞–Ω–¥—É MANAGE SECURE ENVIRONMENT (MSE), –æ–ø–∏—Å–∞–Ω–Ω—É—é –≤ —Å—Ç–∞–Ω–¥–∞—Ä—Ç–µ ISO 7816-4 –∏ –≤—Å–µ –∫–æ–º–∞–Ω–¥—ã ISO 7816-8.

В данной версии "Руководства…" Раздел №9.7 приводится в сокращенном варианте. Полная версия предоставляется по индивидуальному запросу: Этот адрес электронной почты защищен от спам-ботов. У вас должен быть включен JavaScript для просмотра.

9.7.1 MANAGE SECURITY ENVIRONMENT

–ö–æ–º–∞–Ω–¥–∞ MSE –ø—Ä–µ–¥–Ω–∞–∑–Ω–∞—á–µ–Ω–∞ –¥–ª—è —É–ø—Ä–∞–≤–ª–µ–Ω–∏—è –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏–º –∫–æ–Ω—Ç–µ–∫—Å—Ç–æ–º (SE), –æ–ø—Ä–µ–¥–µ–ª—è—é—â–∏–º —Ç–µ–∫—É—â–∏–π —Ä–µ–∂–∏–º —Ä–∞–±–æ—Ç—ã SM (–∑–∞—â–∏—â–µ–Ω–Ω–æ–≥–æ –æ–±–º–µ–Ω–∞ —Å–æ–æ–±—â–µ–Ω–∏—è–º–∏), –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏–º –∫–æ–º–∞–Ω–¥ PSO –∏ –∫–æ–º–∞–Ω–¥ –∞—É—Ç–µ–Ω—Ç–∏—Ñ–∏–∫–∞—Ü–∏–∏.

–ö–æ–º–∞–Ω–¥–∞ –ø–æ–∑–≤–æ–ª—è–µ—Ç:

- –ó–∞–ø–∏—Å—ã–≤–∞—Ç—å SE –≤ —Ñ–∞–π–ª SEF (—Ä–µ–∂–∏–º STORE)

- –£—Å—Ç–∞–Ω–∞–≤–ª–∏–≤–∞—Ç—å SE —Å —É–∫–∞–∑–∞–Ω–Ω—ã–º –∏–¥–µ–Ω—Ç–∏—Ñ–∏–∫–∞—Ç–æ—Ä–æ–º –≤ –∫–∞—á–µ—Å—Ç–≤–µ —Ç–µ–∫—É—â–µ–≥–æ (—Ä–µ–∂–∏–º RESTORE)

- –£–¥–∞–ª—è—Ç—å –∑–∞–ø–∏—Å–∞–Ω–Ω—ã–π SE (—Ä–µ–∂–∏–º ERASE)

- –£—Å—Ç–∞–Ω–∞–≤–ª–∏–≤–∞—Ç—å –≤—Ä–µ–º–µ–Ω–Ω—ã–µ –ø–∞—Ä–∞–º–µ—Ç—Ä—ã —Ç–µ–∫—É—â–µ–≥–æ SE (—Ä–µ–∂–∏–º SET)

–†–µ–∂–∏–º ERASE –æ—á–∏—â–∞–µ—Ç SEF, –Ω–æ –Ω–µ –≤–ª–∏—è–µ—Ç –Ω–∞ —Å–æ—Å—Ç–æ—è–Ω–∏–µ —Ç–µ–∫—É—â–µ–≥–æ SE –≤ –ø–∞–º—è—Ç–∏.

–î–æ–±–∞–≤–ª–µ–Ω–∏–µ —à–∞–±–ª–æ–Ω–æ–≤ (–∫—Ä–æ–º–µ —à–∞–±–ª–æ–Ω–∞ –∞—É—Ç–µ–Ω—Ç–∏—Ñ–∏–∫–∞—Ü–∏–∏ AT) –≤ —Ä–µ–∂–∏–º–µ SET –¥–æ–ø—É—Å—Ç–∏–º–æ, —Ç–æ–ª—å–∫–æ –µ—Å–ª–∏ —Å–æ–æ—Ç–≤–µ—Ç—Å—Ç–≤—É—é—â–∏–µ —à–∞–±–ª–æ–Ω—ã —Å —Ç–∞–∫–∏–º –∂–µ –Ω–∞–∑–Ω–∞—á–µ–Ω–∏–µ–º (—Å–º. P1) –µ—â–µ –Ω–µ —É—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω—ã –≤ —Ç–µ–∫—É—â–µ–º SE. –®–∞–±–ª–æ–Ω –∞—É—Ç–µ–Ω—Ç–∏—Ñ–∏–∫–∞—Ü–∏–∏ AT —Ä–∞–∑—Ä–µ—à–∞–µ—Ç—Å—è –º–µ–Ω—è—Ç—å –Ω–µ–æ–¥–Ω–æ–∫—Ä–∞—Ç–Ω–æ –±–µ–∑ –Ω–µ–æ–±—Ö–æ–¥–∏–º–æ—Å—Ç–∏ —Å–±—Ä–æ—Å–∞ SE.

Чтобы сбросить SE необходимо подать команду RESTORE 0 (для загрузки «пустого» SE №0).

–î–ª—è –≤—Å–µ—Ö –∫–æ–º–∞–Ω–¥ SET –¥–µ–π—Å—Ç–≤—É—é—Ç –ø—Ä–∞–≤–∞ –¥–æ—Å—Ç—É–ø–∞ –Ω–∞ –∑–∞–ø–∏—Å—å –¥–ª—è —Ç–æ–≥–æ SE, –∫–æ—Ç–æ—Ä—ã–π –±—ã–ª –∞–∫—Ç–∏–≤–∏–∑–∏—Ä–æ–≤–∞–Ω –ø–æ—Å–ª–µ–¥–Ω–∏–π —Ä–∞–∑.

| —Ç–∏–ø –∫–æ–º–∞–Ω–¥—ã | in (case 3) |

—Ñ–æ—Ä–º–∞—Ç –∫–æ–º–∞–Ω–¥—ã:

| CLA | 00 |

| INS | 22 |

| P1 |   |

| P2 |   |

| Lc | —Ä–∞–∑–º–µ—Ä –¥–∞–Ω–Ω—ã—Ö |

| данные | В режимах STORE, RESTORE, ERASE – ничего В режиме SET – CRT |

| Le | –Ω–µ—Ç |

| –æ—Ç–≤–µ—Ç | –Ω–∏—á–µ–≥–æ |

–í —Ä–µ–∂–∏–º–µ SET –∫–æ–º–∞–Ω–¥–∞ MSE –ø–æ–∑–≤–æ–ª—è–µ—Ç —É—Å—Ç–∞–Ω–∞–≤–ª–∏–≤–∞—Ç—å –≤—Ä–µ–º–µ–Ω–Ω—ã–µ –ø–∞—Ä–∞–º–µ—Ç—Ä—ã —Ç–µ–∫—É—â–µ–≥–æ SE:

| –¢—ç–≥ | CRT | –∑–Ω–∞—á–µ–Ω–∏—è |

|   | любой (не анализируется) | синхропосылка |

|   | любой кроме HT и DST | данные для диверсификации ключа |

–î–ª—è –¥–∏–≤–µ—Ä—Å–∏—Ñ–∏–∫–∞—Ü–∏–∏ –∫–ª—é—á–∞ –Ω–µ–æ–±—Ö–æ–¥–∏–º–æ –ø–æ–¥–∞—Ç—å –∫–æ–º–∞–Ω–¥—É MSE –≤ —Ä–µ–∂–∏–º–µ SET, —É–∫–∞–∑–∞–≤ —à–∞–±–ª–æ–Ω CRT, –≤ –∫–æ—Ç–æ—Ä–æ–º —Ñ–∏–≥—É—Ä–∏—Ä—É–µ—Ç –¥–∞–Ω–Ω—ã–π –∫–ª—é—á –∏ –ø–µ—Ä–µ–¥–∞–≤ –≤ —Ç—ç–≥–µ 94 –¥–∞–Ω–Ω—ã–µ –¥–ª—è –¥–∏–≤–µ—Ä—Å–∏—Ñ–∏–∫–∞—Ü–∏–∏ (–Ω–∞–ø—Ä–∏–º–µ—Ä, —Å–µ—Ä–∏–π–Ω—ã–π –Ω–æ–º–µ—Ä).

Для указания синхропосылки для последующего использования командой PSO необходимо подать команду MSE в режиме SET, передав в тэге 87 значение синхропосылки. Тип шаблона CRT игнорируется и может быть пропущен, назначение шаблона – любое.

9.7.2 GENERATE KEY PAIR

–ö–æ–º–∞–Ω–¥–∞ –≥–µ–Ω–µ—Ä–∞—Ü–∏–∏ –∫–ª—é—á–µ–≤–æ–π –ø–∞—Ä—ã.

| —Ç–∏–ø –∫–æ–º–∞–Ω–¥—ã | in/out (case 4) |

—Ñ–æ—Ä–º–∞—Ç –∫–æ–º–∞–Ω–¥—ã:

| CLA | 00 |

| INS | 46 |

| P1 | 0 – сгенерировать новую ключевую пару и выдать открытый ключ 1 – выдать ранее сгенерированный открытый ключ 2 – сгенерировать новую ключевую пару и ничего не выдавать |

| P2 | 00 – команда применяется к текущему файлу >0 - идентификатор ключа |

| Lc | —Ä–∞–∑–º–µ—Ä –¥–∞–Ω–Ω—ã—Ö |

| –¥–∞–Ω–Ω—ã–µ | –∏–Ω–∫–∞–ø—Å—É–ª–∏—Ä–æ–≤–∞–Ω–Ω—ã–µ —Å–ª—É—á–∞–π–Ω—ã–µ —á–∏—Å–ª–∞ –∏–ª–∏ –Ω–∏—á–µ–≥–æ |

| Le | —Ä–∞–∑–º–µ—Ä –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö |

| –æ—Ç–≤–µ—Ç | –æ—Ç–∫—Ä—ã—Ç—ã–π –∫–ª—é—á –∏–ª–∏ –Ω–∏—á–µ–≥–æ |

Для улучшения качества генерируемой ключевой пары, снаружи может передаваться случайная последовательность, инкапсулированная в шаблон KAT (key agreement template) с тэгом A6 в объекте 94 (random number). Допускается передача шаблона KAT с единственным объектом 94 нулевой длины – это эквивалентно отсутствию входных данных. Использование во входных данных шаблонов отличных от KAT или шаблона KAT с объектами отличными от 94-го не допускается.

–í –æ—Ç–≤–µ—Ç–µ –Ω–∞ –∫–æ–º–∞–Ω–¥—É –æ—Ç–∫—Ä—ã—Ç—ã–π –∫–ª—é—á –ø–µ—Ä–µ–¥–∞–µ—Ç—Å—è –≤–æ –≤–Ω—É—Ç—Ä–µ–Ω–Ω–µ–º —Ñ–æ—Ä–º–∞—Ç–µ –∫–∞—Ä—Ç—ã, –∑–∞–≤–∏—Å—è—â–µ–º –æ—Ç –∞–ª–≥–æ—Ä–∏—Ç–º–∞ –∫–ª—é—á–∞.

–ü—Ä–∏–º–µ—á–∞–Ω–∏–µ –¥–ª—è –û–° "–ú–∞–≥–∏—Å—Ç—Ä–∞ 1.3": –î–∞–Ω–Ω–æ–π –∫–æ–º–∞–Ω–¥–æ–π –º–æ–∂–Ω–æ –ø—Ä–æ–∏–∑–≤–µ—Å—Ç–∏ –≥–µ–Ω–µ—Ä–∞—Ü–∏—é –∫–ª—é—á–∞ —Ç–æ–ª—å–∫–æ –¥–ª—è –∞–ª–≥–æ—Ä–∏—Ç–º–∞ –ì–û–°–¢ –†34.10-2001.

9.7.3 PERFORM SECURITY OPERATION

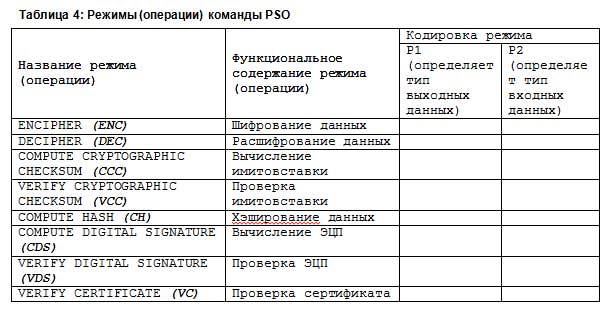

–ö–æ–º–∞–Ω–¥–∞ PERFORM SECURITY OPERATION (PSO), —Ñ–∞–∫—Ç–∏—á–µ—Å–∫–∏, –æ–±—ä–µ–¥–∏–Ω—è–µ—Ç –Ω–µ—Å–∫–æ–ª—å–∫–æ –ø–æ–¥–∫–æ–º–∞–Ω–¥, –æ—Ç–≤–µ—á–∞—é—â–∏—Ö –∑–∞ –≤—ã–ø–æ–ª–Ω–µ–Ω–∏–µ —Ä–∞–∑–ª–∏—á–Ω—ã—Ö –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏—Ö –æ–ø–µ—Ä–∞—Ü–∏–π.

–í—Å–µ –ø–æ–¥–∫–æ–º–∞–Ω–¥—ã –∏–º–µ—é—Ç –æ–¥–∏–Ω–∞–∫–æ–≤—ã–µ –±–∞–π—Ç—ã CLA –∏ INS –≤ –∑–∞–≥–æ–ª–æ–≤–∫–µ –∏ –æ—Ç–ª–∏—á–∞—é—Ç—Å—è —Ç–æ–ª—å–∫–æ –ø–∞—Ä–∞–º–µ—Ç—Ä–∞–º–∏ P1-P2.

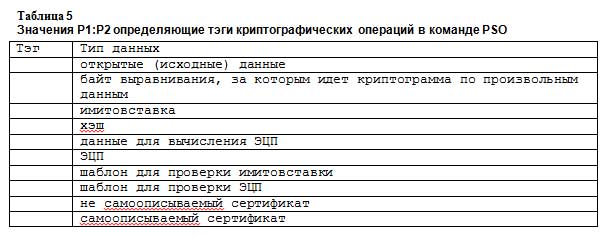

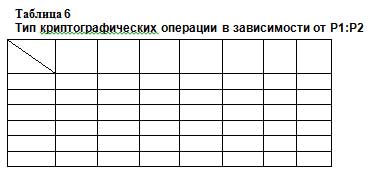

–ó–Ω–∞—á–µ–Ω–∏—è P1 –∏ P2 –º–æ–≥—É—Ç –ø—Ä–∏–Ω–∏–º–∞—Ç—å –≤ –æ–ø—Ä–µ–¥–µ–ª–µ–Ω–Ω—ã—Ö —Å–æ—á–µ—Ç–∞–Ω–∏—è—Ö –∑–Ω–∞—á–µ–Ω–∏—è –∏–∑ —á–∏—Å–ª–∞ –ø—Ä–∏–≤–µ–¥–µ–Ω–Ω—ã—Ö –≤ "–¢–∞–±–ª–∏—Ü–∞ 5", –æ–ø—Ä–µ–¥–µ–ª—è—é—â–∏–µ —Ç–∏–ø –≤—Ö–æ–¥–Ω—ã—Ö –∏ –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –¥–ª—è –∫–æ–Ω–∫—Ä–µ—Ç–Ω–æ–π –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–æ–π –æ–ø–µ—Ä–∞—Ü–∏–∏. –¢–∏–ø –æ–ø–µ—Ä–∞—Ü–∏–∏ –æ–ø—Ä–µ–¥–µ–ª—è–µ—Ç—Å—è –ø–æ –æ–ø—Ä–µ–¥–µ–ª–µ–Ω–Ω–æ–º—É —Å–æ—á–µ—Ç–∞–Ω–∏—é –∑–Ω–∞—á–µ–Ω–∏–π –†1 –∏ –†2 –∏–∑ —á–∏—Å–ª–∞ –¥–æ–ø—É—Å—Ç–∏–º—ã—Ö —Å–æ—á–µ—Ç–∞–Ω–∏–π –ø—Ä–∏–≤–µ–¥–µ–Ω–Ω—ã—Ö –≤ –¢–∞–±–ª–∏—Ü–∞ 6

–ü–∞—Ä–∞–º–µ—Ç—Ä—ã –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–æ–π –æ–ø–µ—Ä–∞—Ü–∏–∏ –æ–ø—Ä–µ–¥–µ–ª—è—é—Ç—Å—è –∞–∫—Ç–∏–≤–Ω—ã–º SE. –ï—Å–ª–∏ –≤ SE –Ω–µ —Ö–≤–∞—Ç–∞–µ—Ç –¥–∞–Ω–Ω—ã—Ö –¥–ª—è –≤—ã–ø–æ–ª–Ω–µ–Ω–∏—è –∑–∞—Ç—Ä–µ–±–æ–≤–∞–Ω–Ω–æ–π –æ–ø–µ—Ä–∞—Ü–∏–∏, —Ç–æ –≤–æ–∑–Ω–∏–∫–∞–µ—Ç –æ—à–∏–±–∫–∞.

–î–ª—è —Ñ–∞–π–ª–∞ SEF, —Å–æ–¥–µ—Ä–∂–∞—â–µ–≥–æ —Ç–µ–∫—É—â–∏–π SE, –¥–æ–ª–∂–Ω–æ –±—ã—Ç—å —Ä–∞–∑—Ä–µ—à–µ–Ω–æ –∏—Å–ø–æ–ª—å–∑–æ–≤–∞–Ω–∏–µ; –¥–ª—è –∫–ª—é—á–µ–π, –∑–∞–¥–µ–π—Å—Ç–≤–æ–≤–∞–Ω–Ω—ã—Ö –≤ –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–æ–π –æ–ø–µ—Ä–∞—Ü–∏–∏, –¥–æ–ª–∂–Ω–æ –±—ã—Ç—å —Ä–∞–∑—Ä–µ—à–µ–Ω–æ –∏—Å–ø–æ–ª—å–∑–æ–≤–∞–Ω–∏–µ –∏ –≤ –º–∞—Å–∫–µ –Ω–∞–∑–Ω–∞—á–µ–Ω–∏—è –∫–ª—é—á–∞ –¥–æ–ª–∂–Ω–æ –±—ã—Ç—å —Ä–∞–∑—Ä–µ—à–µ–Ω–æ –∏—Å–ø–æ–ª—å–∑–æ–≤–∞–Ω–∏–µ –∫–ª—é—á–∞ –¥–ª—è –≤—ã–ø–æ–ª–Ω—è–µ–º–æ–π –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏—Ö –æ–ø–µ—Ä–∞—Ü–∏–π.

–ï—Å–ª–∏ —Ä–∞–∑–º–µ—Ä –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –Ω–µ –ø–æ–∑–≤–æ–ª—è–µ—Ç –ø–µ—Ä–µ–¥–∞—Ç—å –∏—Ö —Ü–µ–ª–∏–∫–æ–º –≤ –æ–¥–Ω–æ–π –∫–æ–º–∞–Ω–¥–µ, —Ç–æ –º–æ–∂–Ω–æ –ø–æ–¥–∞—Ç—å –Ω–µ—Å–∫–æ–ª—å–∫–æ –∫–æ–º–∞–Ω–¥ –æ–¥–∏–Ω–∞–∫–æ–≤–æ–≥–æ —Ç–∏–ø–∞ –ø–æ–¥—Ä—è–¥ –≤ —Ä–µ–∂–∏–º–µ command chaining, –∫–æ—Ç–æ—Ä—ã–π –æ–ø—Ä–µ–¥–µ–ª—è–µ—Ç—Å—è –ø–æ –±–∞–π—Ç—É CLA (–±–∏—Ç 5) –≤ –∑–∞–≥–æ–ª–æ–≤–∫–µ –∫–æ–º–∞–Ω–¥—ã. –î–∞–Ω–Ω–∞—è —Ñ—É–Ω–∫—Ü–∏–æ–Ω–∞–ª—å–Ω–æ—Å—Ç—å –ø–æ–¥–¥–µ—Ä–∂–∏–≤–∞–µ—Ç—Å—è –¥–ª—è –æ–ø–µ—Ä–∞—Ü–∏–π ENCIPHER, DECIPHER, COMPUTE CRYPTOGRAPHIC CHECKSUM, VERIFY CRYPTOGRAPHIC CHECKSUM –∏ COMPUTE HASH. –ü—Ä–∏ —ç—Ç–æ–º –¥–ª—è –∫–æ–º–∞–Ω–¥—ã VERIFY CRYPTOGRAPHIC CHECKSUM –¥–ª–∏–Ω–∞ –æ–±—ä–µ–∫—Ç–∞ –¥–∞–Ω–Ω—ã—Ö 80 —É–∫–∞–∑—ã–≤–∞–µ—Ç—Å—è –¥–ª—è —Ç–µ–∫—É—â–µ–π –∫–æ–º–∞–Ω–¥—ã —Ü–µ–ø–æ—á–∫–∏.

–û—Å–æ–±—ã–º —Å–ª—É—á–∞–µ–º –∏—Å–ø–æ–ª—å–∑–æ–≤–∞–Ω–∏—è command chaining —è–≤–ª—è–µ—Ç—Å—è –≤—ã—á–∏—Å–ª–µ–Ω–∏–µ —Ö—ç—à–∞ (COMPUTE HASH) —Å –ø–æ—Å–ª–µ–¥—É—é—â–∏–º –≤—ã—á–∏—Å–ª–µ–Ω–∏–µ–º/–ø—Ä–æ–≤–µ—Ä–∫–æ–π –≠–ü (COMPUTE/VERIFY DIGITAL SIGNATURE). –í —ç—Ç–æ–º —Å–ª—É—á–∞–µ –æ–¥–Ω–∞/–Ω–µ—Å–∫–æ–ª—å–∫–æ –æ–ø–µ—Ä–∞—Ü–∏–π CH –≤ —Ä–µ–∂–∏–º–µ command chaining –∑–∞–≤–µ—Ä—à–∞—é—Ç—Å—è –æ–ø–µ—Ä–∞—Ü–∏–µ–π CDS –∏–ª–∏ VDS.

Также особый случай command chaining используется в операции VERIFY CERTIFICATE. Допустимо передать первой командой сертификат по шаблону BE, а второй завершающей командой – ЭП по шаблону AE.

–í –æ–ø–µ—Ä–∞—Ü–∏—è—Ö –∑–∞—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏—è, —Ä–∞—Å—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏—è –∏ –≤—ã—á–∏—Å–ª–µ–Ω–∏—è/–ø—Ä–æ–≤–µ—Ä–∫–∏ –∏–º–∏—Ç–æ–≤—Å—Ç–∞–≤–∫–∏ —Ä–∞–∑–º–µ—Ä –ø—Ä–æ–º–µ–∂—É—Ç–æ—á–Ω—ã—Ö –æ—Ç–∫—Ä—ã—Ç—ã—Ö/–∑–∞—à–∏—Ñ—Ä–æ–≤–∞–Ω–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –¥–æ–ª–∂–µ–Ω –±—ã—Ç—å –∫—Ä–∞—Ç–µ–Ω —Ä–∞–∑–º–µ—Ä—É –±–ª–æ–∫–∞ —Å–æ–æ—Ç–≤–µ—Ç—Å—Ç–≤—É—é—â–µ–≥–æ –∞–ª–≥–æ—Ä–∏—Ç–º–∞. –ü—Ä–æ–º–µ–∂—É—Ç–æ—á–Ω—ã–º–∏ –≤—ã—Ö–æ–¥–Ω—ã–º–∏ –¥–∞–Ω–Ω—ã–º–∏ –¥–ª—è –∑–∞—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏—è/—Ä–∞—Å—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏—è —è–≤–ª—è–µ—Ç—Å—è –ø—Ä–æ–º–µ–∂—É—Ç–æ—á–Ω—ã–π —Ä–µ–∑—É–ª—å—Ç–∞—Ç –æ–ø–µ—Ä–∞—Ü–∏–∏, –¥–ª—è –≤—ã—á–∏—Å–ª–µ–Ω–∏—è/–ø—Ä–æ–≤–µ—Ä–∫–∏ –∏–º–∏—Ç–æ–≤—Å—Ç–∞–≤–∫–∏ –ø—Ä–æ–º–µ–∂—É—Ç–æ—á–Ω—ã—Ö –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –Ω–µ—Ç.

–û–±—â–∏–π —Ñ–æ—Ä–º–∞—Ç –∫–æ–º–∞–Ω–¥—ã PSO —Å–ª–µ–¥—É—é—â–∏–π:

| —Ç–∏–ø –∫–æ–º–∞–Ω–¥—ã | in/out (case 4) |

—Ñ–æ—Ä–º–∞—Ç –∫–æ–º–∞–Ω–¥—ã:

| CLA | 00 |

| INS | 2A |

| P1 | –¢—ç–≥ –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –∏–ª–∏ 00, –µ—Å–ª–∏ –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –Ω–µ—Ç |

| P2 | –¢—ç–≥ –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –∏–ª–∏ 00, –µ—Å–ª–∏ –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –Ω–µ—Ç |

| Lc | —Ä–∞–∑–º–µ—Ä –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö |

| –¥–∞–Ω–Ω—ã–µ | –≤—Ö–æ–¥–Ω—ã–µ –¥–∞–Ω–Ω—ã–µ (–µ—Å–ª–∏ –µ—Å—Ç—å) |

| Le | —Ä–∞–∑–º–µ—Ä –≤—ã—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö |

| –æ—Ç–≤–µ—Ç | –≤—ã—Ö–æ–¥–Ω—ã–µ –¥–∞–Ω–Ω—ã–µ (–µ—Å–ª–∏ –µ—Å—Ç—å) |

–î–∞–ª–µ–µ —Ä–∞—Å—Å–º–æ—Ç—Ä–∏–º –æ—Ç–¥–µ–ª—å–Ω—ã–µ –∫—Ä–∏–ø—Ç–æ–≥—Ä–∞—Ñ–∏—á–µ—Å–∫–∏–µ –æ–ø–µ—Ä–∞—Ü–∏–∏(–û–ø–µ—Ä–∞—Ü–∏–∏ –ø—Ä–∏–≤–µ–¥–µ–Ω—ã –≤ —Ç–æ–º –∂–µ –ø–æ—Ä—è–¥–∫–µ, —á—Ç–æ –∏ –≤ ISO 7816-8):

9.7.3.1 –í—ã—á–∏—Å–ª–µ–Ω–∏–µ –∏–º–∏—Ç–æ–≤—Å—Ç–∞–≤–∫–∏

(COMPUTE CRYPTOGRAPHIC CHECKSUM – CCC)

| IN |   |

| OUT |   |

9.7.3.2 –í—ã—á–∏—Å–ª–µ–Ω–∏–µ –≠–ü

(COMPUTE DIGITAL SIGNATURE – CDS)

| IN |   |

| OUT |   |

–í –∫–∞—á–µ—Å—Ç–≤–µ –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –Ω–µ–æ–±—Ö–æ–¥–∏–º–æ —É–∫–∞–∑–∞—Ç—å –ø–æ—Å—á–∏—Ç–∞–Ω–Ω—ã–π —Ö—ç—à –æ—Ç –¥–∞–Ω–Ω—ã—Ö, –¥–ª—è –∫–æ—Ç–æ—Ä—ã—Ö –≤—ã—á–∏—Å–ª—è–µ—Ç—Å—è –≠–ü.

–î–æ–ø—É—Å—Ç–∏–º–æ –∏—Å–ø–æ–ª—å–∑–æ–≤–∞—Ç—å –¥–∞–Ω–Ω—É—é –æ–ø–µ—Ä–∞—Ü–∏—é –ø–æ—Å–ª–µ–¥–Ω–µ–π –∫–æ–º–∞–Ω–¥–æ–π –≤ —Ü–µ–ø–æ—á–∫–µ –ø—Ä–µ–¥—à–µ—Å—Ç–≤—É—é—â–µ–≥–æ –≤—ã—á–∏—Å–ª–µ–Ω–∏—è —Ö—ç—à–∞. –í —ç—Ç–æ–º —Å–ª—É—á–∞–µ –¥–ª–∏–Ω–∞ –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –¥–æ–ª–∂–Ω–∞ –±—ã—Ç—å —Ä–∞–≤–Ω–æ –Ω—É–ª—é.

–†–µ–∂–∏–º –≤–∫–ª—é—á–µ–Ω–∏—è –¥–æ–ø–æ–ª–Ω–∏—Ç–µ–ª—å–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –∏–∑ SE (auxiliary data) –Ω–µ –ø–æ–¥–¥–µ—Ä–∂–∏–≤–∞–µ—Ç—Å—è.

9.7.3.3 –í—ã—á–∏—Å–ª–µ–Ω–∏–µ —Ö—ç—à–∞

(COMPUTE HASH – CH)

9.7.3.4 –ü—Ä–æ–≤–µ—Ä–∫–∞ –∏–º–∏—Ç–æ–≤—Å—Ç–∞–≤–∫–∏

(VERIFY CRYPTOGRAPHIC CHECKSUM – VCC)

9.7.3.5 –ü—Ä–æ–≤–µ—Ä–∫–∞ –≠–ü

(VERIFY DIGITAL SIGNATURE – VDS)

9.7.3.6 –ü—Ä–æ–≤–µ—Ä–∫–∞ —Å–µ—Ä—Ç–∏—Ñ–∏–∫–∞—Ç–∞ –∫–ª—é—á–∞

(VERIFY CERTIFICATE – VC)

9.7.3.7 –ó–∞—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏–µ

(ENCIPHER – ENC)

9.7.3.8 –†–∞—Å—à–∏—Ñ—Ä–æ–≤–∞–Ω–∏–µ

(DECIPHER – DEC)